WordPress, web üzerinde en yaygın kullanılan İçerik Yönetim Sistemidir. Çevrimiçi web sitelerinin %40’ından fazlası, onu saldırganlar için birincil hedef haline getiren WordPress kullanıyor. Spam bulaşmalarından daha karmaşık kredi kartı hırsızlık saldırılarına kadar, WordPress sitelerini hedefleyen birçok farklı saldırı türü vardır.

Bir web sitesinin saldırıya uğramasına neden olabilecek birkaç yaygın nedeni burada bulabilirsiniz.

Güvenlik açığı bulunan CMS, Eklentiler veya Temalar

Saldırganlar, web sitelerini tehlikeye atmak için düzenli olarak CMS ve üçüncü taraf bileşenlerindeki güvenlik açıklarından yararlanır. Bilinen web sitesi güvenlik açıklarını hedef alan otomatik saldırılar, saldırıya uğramış web sitelerinin önde gelen nedenlerinden biridir. CMS’nizi ve üçüncü taraf bileşenlerinizi her zaman en son yamayla güncel tutun.

Zayıf Şifreler

Kaba kuvvet saldırıları, bir web sitesine yetkisiz erişim elde etmek için binlerce giriş kombinasyonunu tahmin eder. Web sitenizde veya veri tabanınızda zayıf veya kolayca tahmin edilebilir kimlik bilgileri kullanıyorsanız, özellikle bunu önlemek için bir web sitesi güvenlik duvarı kullanmıyorsanız, bir kaba kuvvet saldırısının kurbanı olma olasılığınız çok daha yüksektir.

Yanlış Dosya İzinleri

Web host sunucunuz, web sitesi dosyalarına erişimi kontrol etmek için bir dizi kural kullanır. Dosya izinleri çok rahatsa, bilgisayar korsanları web sitesi dosyalarını kolayca değiştirebilir.

WordPress Sitenizin Hacklendiğinin İşaretleri

Web sitenizin güvenliğinin ihlal edildiğini nasıl anlarsınız? Dikkat edilmesi gereken bir avuç bariz belirti ve semptom vardır.

1. Yönetici panelinize giriş yapamazsınız.

Saldırganlar, saldırıya uğramış bir web sitesine erişimi engellemek için ara sıra kullanıcıları kaldırır veya şifreleri değiştirir. Parolanızı sıfırlamayı deneyin. Kullanıcı hesabınıza yeniden erişemiyorsanız, hesabınız WordPress’ten silinmiş olabilir.

2. Güvenlik eklentiniz veya dosya bütünlüğü izlemeniz, ortamınızda veya web sitesi dosyalarınızda beklenmeyen bir değişikliği size bildirdi.

Çekirdek sistem dosyalarında değişiklikler tespit ettiyseniz veya güvenlik eklentiniz size beklenmeyen dosya değişikliklerini bildirdiyse, bu, bir saldırganın web sitesi dosyalarınızı spam e-postalar göndermek, web sitesi arka kapıları oluşturmak veya kötü amaçlı kod çalıştırmak için değiştirmiş olabileceğinin bir işaretidir.

Yükleme dizinlerinde şüpheli görünen adlara veya sunucu tarafı komut dosyalarına sahip herhangi bir yeni dosya, web sitenizin güvenliğinin ihlal edildiğinin önemli bir kırmızı işaretidir.

3. Web Host ( Web Barındırma) sağlayıcınız, olağandışı hesap etkinliğiyle ilgili bildirimlerle sizinle iletişime geçti veya web sitenizi devre dışı bıraktı.

Web Host şirketleri, kötü amaçlı davranışlara veya kötü amaçlı yazılımlara karşı düzenli taramalar ve denetimler gerçekleştirir ve paylaşılan barındırma ortamlarında çapraz kontaminasyonu önlemek için bilinen sorunları olan web sitelerini genellikle devre dışı bırakır.

4. Web sitesine erişmeye çalışırken size veya site ziyaretçilerinize tarayıcı uyarıları sunulur.

Siteyi görüntülerken Google Chrome veya başka bir tarayıcı bir uyarı mesajı görüntülerse, muhtemelen saldırıya uğramışsınızdır. Bu aynı zamanda sitenizin Google Güvenli Tarama gibi bilinen bir otorite tarafından kara listeye alındığını gösterir.

5. Google Search Console, sitenizin saldırıya uğradığını veya kötü amaçlı yazılım sunduğunu belirten bir uyarı mesajı görüntüler.

Bir sitenin güvenliği ihlal edildiğinde Google, alan adlarını Google Search Console‘a bağlayan site sahiplerine bildirim gönderir. Bu bildirimler, web sitenizde istenmeyen içerik veya kötü amaçlı kod bulunup bulunmadığı hakkında değerli bilgiler sağlar.

6. Alan adınızı aradığınızda bir uyarı mesajı görüntülenir.

Google ve Bing gibi arama yetkilileri, riski azaltmak ve onları kötü amaçlı yazılım veya kimlik avı sunan sayfalardan korumak için kullanıcılara uyarılar sağlar. Etki alanınızı aradığınızda aldatıcı veya tehlikeli web siteleri hakkında uyarı mesajları alıyorsanız, muhtemelen WordPress siteniz saldırıya uğramış olabilir.

7. Müşteriler kredi kartı hırsızlığından şikayetçi.

Kredi kartı hırsızlığı, birçok saldırgan için inanılmaz derecede kazançlı bir iştir çünkü hassas kredi kartı bilgileri karaborsada kolayca para karşılığında satılabilir veya hileli satın almalar yapmak için kullanılabilir. E-ticaret web sitelerine yönelik saldırılar genellikle hedeflenir ve eklentilerdeki, temalardaki ve diğer üçüncü taraf bileşenlerindeki bilinen güvenlik açıklarından yararlanır.

8. Web sitenizin kodunda tuhaf görünümlü bir JavaScript var.

Saldırganlar, kötü amaçlı yazılımlarını görünümden gizlemek için genellikle şaşırtma teknikleri, biçimlendirme ve kod yorumları kullanır. Küçük bir kötü amaçlı JavaScript parçacığı bile, saldırıya uğramış bir web sitesinden kredi kartı bilgilerini veya şifreleri toplamak için kullanılabilir.

9. Web siteniz aşırı derecede yavaşladı.

Bazı kötü amaçlı yazılımlar önemli sunucu kaynakları kullanır. Web sayfalarınız aniden çok yavaşladıysa ve yüklenmesi daha uzun sürdüyse, daha fazla araştırma yapmak ve WordPress sitenizin saldırıya uğrayıp uğramadığını belirlemek isteyeceksiniz.

10. Web siteniz başka bir yere yönlendiriliyor.

Birçok saldırgan, SEO‘yu artırmak ve kendi etki alanları için trafiği kaçırmak amacıyla web sitenizin trafiğini reklamlarına veya spam sayfalarına göndermek için kötü amaçlı yönlendirmeler enjekte eder. Siz veya ziyaretçileriniz siteye erişirken aniden bir spam açılış sayfasına gönderiliyorsanız, muhtemelen kötü amaçlı bir web sitesi yönlendirmesinden etkilenmişsinizdir.

11. Web sitenizde değişiklikler görüyorsunuz ama oraya nasıl geldiklerini bilmiyorsunuz.

Örneğin, ana sayfa değiştirilmiş veya yeni bir sayfayla değiştirilmişse, mevcut sayfalara içerik eklenmişse veya yeni sayfalar oluşturulmuşsa, bu bir uzlaşma göstergesidir ve araştırılması gerekir.

WordPress Kötü Amaçlı Yazılım ve Virüs Temizleme Adımları

WordPress web siteniz saldırıya uğradıysa atmanız gereken birkaç önemli adım vardır. WordPress sitenizin güvenliği nasıl ihlal edilmiş olursa olsun, sitenizi olabildiğince çabuk geri almak için yapabileceğiniz birkaç önemli hamleyi burada bulabilirsiniz.

1. Derin bir nefes alın ve panik yapmayın.

Saldırıya uğramış bir web sitesini düzeltmek için adımlar atmadan önce kafanızın rahat olması önemlidir. Rahatlamak için elinizden geleni yapın. Önerdiğimiz bazı değişiklikler odaklanmanızı gerektirecektir.

2. Sorunu belirlemek için web sitenizi tarayın.

Saldırı türünü belirlemek, çabalarınızı nereye odaklayacağınızı anlamanıza ve kötü amaçlı içeriğin ve yüklerin yerini tam olarak belirlemenize yardımcı olacaktır. Uzaktan tarama ve sunucu tarafı araçları, bulaşmanın nerede olduğunu belirlemenize yardımcı olabilir. Bu konuda WordPress uzmanlarımız size anında destek sağlayacaktır.

3. WordPress Core dosyalarının güvenliğinin ihlal edilip edilmediğini belirleyin.

WordPress Çekirdek dosyalarınızın bütünlük kontrolünü gerçekleştirerek çekirdek dosyaların kötü amaçlarla değiştirilip değiştirilmediğini kontrol edin. Çoğu çekirdek dosya, yakın zamanda bir güncelleme yapılmadığı sürece asla değiştirilmemelidir.

4. Yakın zamanda değiştirilen dosyaları kontrol edin.

WordPress çekirdeğinin dışındaki yeni veya yakın zamanda değiştirilmiş dosyalar, saldırının bir parçası olabilir. Herhangi bir dosyanın yakın zamanda değiştirilip değiştirilmediğini belirlemek için SSH, cPanel, FileZilla ve diğer araçları kullanabilirsiniz.

5. Sitenizin güvenlik durumunu kontrol etmek için teşhis araçlarından yararlanın.

WordPress sitenizin güvenlik durumunu kontrol etmek için Google, Bing, Norton ve diğer arama yetkilileri tarafından sağlanan teşhis araçlarını kullanın. Bu araçlar, güvenlik sorunlarını belirlemenize yardımcı olacak değerli raporlar ve derecelendirmeler sağlar.

6. Kötü amaçlı yazılımı WordPress sitenizden ve veritabanınızdan kaldırın.

WordPress dosyalarınız, eklentileriniz, temalarınız ve veritabanınızdaki kötü amaçlı yazılım bulaşmalarını temizlemek önemli bir adımdır. Yaptığınız değişiklikleri silmemek için özelleştirilmiş eklentileri veya temaları temiz bir yedekten geri yükleyebilirsiniz.

7. Gizli arka kapıları bulun ve kaldırın.

Bilgisayar korsanları genellikle WordPress web sitenize tekrar erişmelerini sağlayan bir arka kapı bırakır. Arka kapılar çeşitli şekil ve boyutlarda olabilir ve saldırıya uğramış bir web sitesinde birden fazla türde arka kapıyı kolaylıkla bulabilirsiniz.

8. Kara listeye alma ve kötü amaçlı yazılım uyarılarını kaldırın.

Google, McAfee, Norton ve diğer tedarikçiler, saldırıya uğramış ve kötü amaçlı yazılım bulaşmış web sitelerini kara listeye alacaktır. Kara listeye alınan tüm web siteleri için bir inceleme isteği doldurmanız gerekecek.

9. CMS’nizi, eklentilerinizi ve temalarınızı güncelleyin.

Eski yazılım, web sitesi enfeksiyonlarının önde gelen nedenlerinden biridir. En son güvenlik yamalarını uygulamak ve ortamınızı bilinen güvenlik açıklarından korumak için CMS’nizi, eklentilerinizi, temalarınızı ve diğer yazılımlarınızı güncelleyin .

10. Kullanılmayan bileşenleri silin.

Kullanılmayan yazılımları, eklentileri veya temaları WordPress web sitenizden silerek saldırganlar için daha az giriş noktası oluşturun. Bir sorun durumunda kolayca geri yüklemek için çalışan bir yedek bulundurun.

11. Parolaları değiştirin ve yeni gizli anahtarlar oluşturun.

Tüm kullanıcı hesapları, FTP/STFP, SSH, cPanel ve veritabanları için parolalarınızı değiştirmek, bir saldırıdan kurtulmanız için çok önemli bir adımdır. Tüm hesaplar, giriş noktalarınızı korumak için güçlü, benzersiz parolalar kullanmalıdır.

Web sitenizin saldırı yüzeyini azaltmak için adımlar atın. Web sitesi güçlendirme, web host veya sunucu yapılandırma kuralları eklemeyi, çok faktörlü kimlik doğrulamayı ayarlamayı, web sitenizi çapraz kontaminasyondan izole etmeyi, IP‘leri kısıtlamayı ve otomatik saldırıları caydırmak için CAPTCHA‘yı kurmayı içerebilir.

13. Web sitesi yedekleri oluşturun.

Yedeklemeler güvenlik ağınızdır ve bir güvenlik olayından veya veri kaybından kurtarmayı kolaylaştırır. İyi yedekleme stratejileri, iyi bir güvenlik duruşunun temelidir ve acil durum senaryolarına hazırlanmanıza yardımcı olur.

14. Bir web sitesi güvenlik duvarı kullanın.

Web sitesi güvenlik duvarları, WordPress web sitenizin çevresinde bir çevre savunması oluşturur ve DDoS, güvenlik açıkları, kaba kuvvet saldırıları ve diğer tehditleri azaltmaya yardımcı olabilir. Ayrıca, arama motoru sıralamalarınızı optimize edebilen ve WordPress siteniz için performans optimizasyonları sağlayabilen önbelleğe alma avantajından da yararlanacaksınız!

WordPress Virüs Hack’i Bulun ve Tanımlayın

WordPress Sitenizi Virüs ve Kötü Amaçlı Yazılımlara Karşı Tarayın

Kötü amaçlı yazılımları ve virüsleri WordPress sitenizden kaldırmanın ilk adımı, saldırı türünü belirlemektir. Bu adım , bulmayı kolaylaştırmak için enfeksiyonu daraltmanıza yardımcı olacaktır.

Kötü amaçlı virüs ve kötü amaçlı yazılımları bulmak için sitenizi uzaktan tarayan araçları kullanabilirsiniz. Örneğin Sucuri, resmi WordPress deposunda bulabileceğiniz ücretsiz bir WordPress eklentisine sahiptir. Kötü amaçlı içeriğin ve yüklerin yerini bulmak için sitenizi çevrimiçi araçlarla da tarayabilirsiniz.

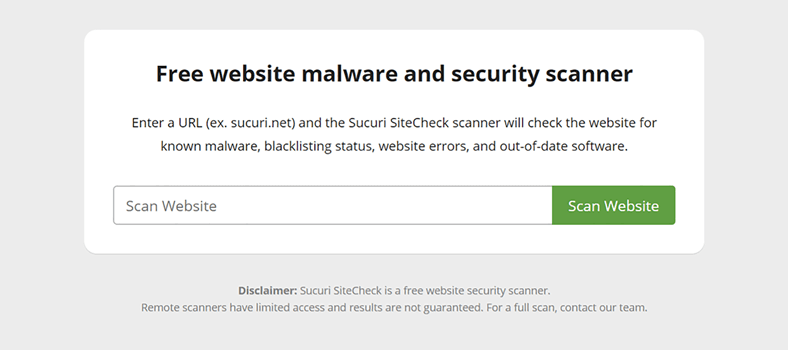

Sucuri Sitecheck ile WordPress kötü amaçlı yazılım taraması nasıl yapılır:

- SiteCheck web sitesini ziyaret edin.

- WordPress etki alanınızı yazın ve Web Sitesini Tara’yı tıklayın

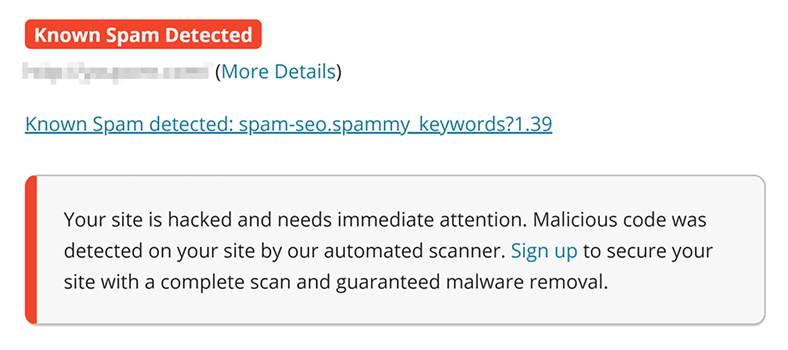

- Siteye kötü amaçlı yazılım bulaştıysa, virüs bulaşmış konumları veya yükleri not edin.

- Engellenenler listesi uyarılarını not edin.

WordPress Virüs ve Kötü Amaçlı Zararlı Yazılım Tarama

WordPress Virüs

Uzak tarayıcı bir yük bulamazsa bu bölümdeki diğer testlerle devam edin. Alışılmadık veya şüpheli öğeleri aramak için Kötü Amaçlı Yazılım Taramasının iFrame’ler / Bağlantılar / Komut Dosyaları sekmesini manuel olarak da inceleyebilirsiniz.

Aynı sunucuda birden fazla WordPress siteniz varsa hepsini taramanızı öneririz (bunu yapmak için SiteCheck’i de kullanabilirsiniz ). Siteler arası kontaminasyon, yeniden enfeksiyonların önde gelen nedenlerinden biridir. Her web sitesi sahibini, sitelerini kendi web host barındırma ortamlarında izole etmeye teşvik ediyoruz.

Uzak bir tarayıcı, WordPress sitenizdeki olası güvenlik sorunlarını belirlemek için siteye göz atacaktır. Bazı sorunlar bir tarayıcıda görünmeyebilir. Bunun yerine, sunucuda ortaya çıkarlar (yani, arka kapılar, kimlik avı ve web host sunucu tabanlı komut dosyaları). Taramaya yönelik en kapsamlı yaklaşım, uzak ve sunucu tarafı tarayıcıları içerir. Uzak tarayıcıların nasıl çalıştığı hakkında daha fazla bilgi edinin.

Sayfa isteklerini görüntülemek için sitenizi nasıl tarayabilirsiniz:

- Web Sayfası Testi web sitesini ziyaret edin.

- Web sitenizi girin ve Testi Başlat ‘ı tıklayın .

- Şelale sonucuna tıklayın.

- İstek ayrıntılarını inceleyin.

- Şüpheli veya tanınmayan istekleri not edin.

Bu harici araç, WordPress sitenize neyin yüklendiğine dair bilgiler sağlar. Buradan, siteniz yüklendiğinde yapılan tüm sayfa isteklerini inceleyebilirsiniz; bu, sitenize yüklenen kötü amaçlı/istenmeyen alanları daraltmanıza yardımcı olabilir.

Profesyonel İpucu: Sitenizde yüklenen bir alan adını tanımıyorsanız ve araştırmak istiyorsanız, alan adını doğrudan ziyaret etmekten kaçının. Bunun yerine riski azaltmak için aşağıda listelenen ipuçlarını uygulayın.

Sitenize yüklenen harici alan adlarını nasıl incelersiniz:

Sitenizi harici olarak yüklenen etki alanları açısından incelemenize yardımcı olacak çeşitli farklı yöntemler vardır. Aşağıdaki araçlardan bir veya daha fazlasından yararlanabilirsiniz.

- SiteCheck: Engellenenler listesine alınıp alınmadıklarını görmek için SiteCheck ile şüpheli alan adlarını arayın.

- Google: Google’da site:example.com’u kullanarak bir alan adı için Google sonuçlarını arayın, ardından sonuçları inceleyin. Etki alanına güvenmiyorsanız, bu sonuçlara tıklamayın; sitenizin koduyla ilgili olup olmadıklarını görmek için bunları gözden geçirmeniz yeterlidir. (Örnek: Eklenti yazarları, tema yazarları vb. tarafından kullanılan alanlar)

- URLScan.io: Bir site hakkında çok sayıda bilgi elde etmek için URLScan.io ile URL sonuçlarını arayın. Siteye doğrudan erişmeden, sitenin nerede barındırıldığını, isteklerin ne yaptığını ve sitenin genel davranışını görebileceksiniz.

- VirusTotal: Ücretsiz bir engellenenler listesi satıcı denetleyicisi olan VirusTotal ile bir alan adının sonuçlarını arayın. Aşağıdaki öğeler için sonuçlar gösterilecektir.

- Tespit: 70’den fazla satıcıdan bir web sitesi engelleme listesi durumunu kontrol edin

- Ayrıntılar: Bir sitenin geçmişini ve HTTP yanıtını görüntüleyin.

- Bağlantılar: Giden bağlantıları gözden geçirin.

- Topluluk: Bir sitenin güvenliği hakkında halktan gelen yorumları inceleyin.

1.2 WordPress Temel Dosya Bütünlüğünü Kontrol Edin

WordPress kurulumları, sürümler arasında tutarlı kalan birçok temel dosyadan oluşur. WordPress içindeki çoğu çekirdek dosya asla değiştirilmemelidir. wp-includes ve wp-admin dizinleriyle birlikte webroot içinde yer alan çekirdek dosyalar vardır. Hiçbir çekirdek dosyanın kötü amaçlarla değiştirilmediğinden emin olmak için bir bütünlük denetiminin yapılması gerekir.

Çekirdek dosyaların CMS tabanlı bir web sitesinde değiştirilip değiştirilmediğini manuel olarak kontrol etmenin birkaç farklı yolu vardır.

Diffchecker ile iki metin dosyası nasıl karşılaştırılır:

- Diffchecker web sitesini ziyaret edin.

- Temiz çekirdek dosya metnini Orijinal Metin kutusuna yapıştırın.

- Değiştirilen çekirdek dosya metnini Değiştirilen Metin kutusuna yapıştırın.

- Aşağıya doğru Fark Bul düğmesini seçin .

- Metindeki farklılıkları karşılaştırın.

- Şüpheli kod farklarını not edin.

Çekirdek dosyanızda değişiklikler fark ederseniz, virüs bulaşmış olabilir. Diğerlerine de virüs bulaşmış olabileceğinden daha fazla çekirdek dosyayı kontrol etmeye devam edin. Hiçbir şey değiştirilmediyse, çekirdek dosyalarınız temizdir.

SSH ile iki dosya nasıl karşılaştırılır:

- SSH ile sunucunuza giriş yapın.

- Bir test dizini içinde, temiz çekirdek dosya metnini bir test .txt dosyasına yapıştırın.

- Aynı test dizini içinde, değiştirilen çekirdek dosya metnini yeni bir test .txt dosyasına yapıştırın.

- Aşağıdaki komutu çalıştırın:

$ diff test1.txt test2.txt

Değişiklikler varsa, bu dosya saldırıya uğrayabilir.

Bazen, bu dosyalarda yapılan küçük değişiklikler bilgisayar korsanlığı olduğunu göstermeyebilir. Bu nadirdir ancak olabilir. Bununla birlikte, bir çekirdek dosyadaki gizlenmiş kod, orada kötü niyetli bir şeyin bulunabileceğinin bir göstergesidir. Gizlenmiş kod, anlaşılması için kod çözmeyi gerektirecek şekilde yazılır ve genellikle saldırganlar tarafından kötü amaçlı kodlarını gizlemeye çalışırken kullanılır.

Dosyalarınızda gizlenmiş kodla karşılaşırsanız, içeriğin kodunu çözmenize yardımcı olacak bazı araçlar şunlardır:

1.3 Son Değiştirilen Dosyaları Kontrol Edin

Yeni veya yakın zamanda değiştirilen dosyalar, saldırının bir parçası olabilir. Yakın zamanda değiştirilen dosyaları kontrol etmenin cPanel veya SSH’yi incelemek gibi birçok yolu vardır.

Son değiştirilen dosyalar SSH aracılığıyla ls komutuyla nasıl kontrol edilir:

- Sunucunuza SSH aracılığıyla giriş yapın ve sitenizin ana dizinine gidin.

- Aşağıdaki komutu çalıştırın:

$ ls -1tlah | head -10

- En baştan başlayarak en son değiştirilen dosyaları gözden geçirin.

Son değiştirilen dosyalar find komutuyla SSH aracılığıyla nasıl kontrol edilir:

- Sunucunuza SSH aracılığıyla giriş yapın ve sitenizin ana dizinine gidin.

- Aşağıdaki komutu çalıştırın:

$ find . -type f -mtime -90

- Sonuçlar, son 90 gün içinde değiştirilen dosyaları içeren bir çıktı gösterecektir.

- Bu dosyaları inceleyin. Son 90 gün içindeki alışılmadık değişiklikler şüpheli olabilir.

Yakın zamanda değiştirilen dosyalar cPanel’den nasıl kontrol edilir:

- cPanel’de oturum açın ve Dosya Yöneticisi’ne gidin .

- Sitenizin ana dizinine gidin ve Son Değiştirme Tarihi’ni tıklayın .

- Son değiştirilme tarihlerine sahip dosyaları en baştan başlayarak görüntüleyin.

Son değiştirilen dosyalar Filezilla ile nasıl kontrol edilir:

- FileZilla istemcisini açın ve web sitenize FTP, FTP’ler veya sFTP aracılığıyla bağlanın.

- Üst menüde Görünüm’e gidin ve ardından Dosya adı filtreleri’ni seçin…

- Açılır menüde Filtre kurallarını düzenle… öğesini seçin.

- Yeni bir filtre oluşturmak için Yeni’yi seçin.

- Yeni filtrenizi, Tarih Filtresi gibi hatırlayacağınız şekilde adlandırın

- Filtre kriterlerini ekleyin. Filtre koşulları için : Aşağıdakilerden hiçbiriyle eşleşmeyen öğeleri filtrele’yi seçin.

- İlk açılır menüden Tarih’i seçin ve aradığınız tarihle eşleşen tarihi “YYYY-AA-GG” formatında girin. Dizinler yazan kutunun işaretini kaldırın ve Tamam’ı seçin.

Örneğin: Bugün 15 Ocak 2022 ise ve son 15 gün içinde değiştirilen dosyaları bulmak istiyorsanız metin kutusuna 2022-01-01 yazarsınız. - Yeni oluşturduğunuz filtrenin yanındaki kutuyu işaretleyin, Uygula’yı seçin ve ardından pencereyi kapatmak için Tamam’ı seçin.

Bu, son 15 gün içinde değiştirilmeyen tüm dosyaları filtreleyecek ve kötü amaçlı yazılım ararken en son değiştirilenleri görmek için her bir dizine hızlıca bakmanıza olanak sağlayacaktır.

Filtre tarihlerini değiştirmek veya yeni bir arama başlatmak için aşağıdaki adımları izlemeniz gerekecektir.

1.4 Google Teşhis Sayfalarını Kontrol Edin

WordPress web siteniz Google veya diğer web sitesi güvenlik yetkilileri tarafından saldırıya uğradıysa ve engellenenler listesine alındıysa, web sitenizin güvenlik durumunu kontrol etmek için teşhis araçlarını kullanabilirsiniz.

Google Şeffaflık Raporunuzu nasıl kontrol edebilirsiniz:

- Güvenli Tarama Sitesi Durumu web sitesini ziyaret edin.

- Site URL’nizi girin ve arayın.

- Bu sayfada şunları kontrol edebilirsiniz:

- Site Güvenliği Ayrıntıları: Kötü amaçlı yönlendirmeler, spam ve indirmeler hakkında bilgiler.

- Test Ayrıntıları: Kötü amaçlı yazılım bulan en son Google taraması.

Sitenizi herhangi bir ücretsiz web yöneticisi aracına eklediyseniz, web siteniz için güvenlik derecelendirmelerini ve raporlarını kontrol edebilirsiniz. Bu ücretsiz izleme araçları için henüz hesabınız yoksa kaydolmanızı önemle tavsiye ederiz:

Web siteniz engellenenler listesine giren başlıca satıcılardan herhangi birinde listeleniyorsa, sorunu analiz etmek için VirusTotal’u kullanabilirsiniz.

VirusTotal’da web sitenizi nasıl kontrol edebilirsiniz:

- VirusTotal web sitesini ziyaret edin.

- URL sekmesini tıklayın , site URL’nizi girin ve arayın.

- Bu sayfada şunları kontrol edebilirsiniz:

- Tespit: 70’den fazla satıcıdan bir web sitesi engelleme listesi durumunu kontrol edin.

- Ayrıntılar: Sitenizdeki geçmişi ve HTTP yanıtını görüntüleyin.

- Bağlantılar: Giden bağlantıları gözden geçirin.

- Topluluk: Sitenizin güvenliği hakkında halktan gelen yorumları inceleyin.

WordPress Sitenizden Virüs ve Kötü Amaçlı Yazılımları Veritabanınızdan Kaldırın

Artık kötü amaçlı içeriğin yerini nasıl belirleyeceğinizi bildiğinize göre, kötü amaçlı yazılımı kaldırabilir ve yeniden temiz çalışan bir WordPress sitesine sahip olabilirsiniz.

Profesyonel İpucu: WordPress’te kötü amaçlı yazılımları kaldırmanın ve saldırıya uğramış dosyaları belirlemenin en iyi yolu, sitenin mevcut durumunu eski ve temiz olduğu bilinen bir yedekle karşılaştırmaktır. Bir yedek varsa, bunu iki sürümü karşılaştırmak ve nelerin değiştirildiğini belirlemek için kullanabilirsiniz. Geri yükleme, sitenizi tekrar işlevsel hale getirmek için en hızlı seçenek olabilir.

Aşağıda listelenen adımlar, WordPress dosya yapısına ve veritabanına erişim gerektirir. Veritabanınıza erişmek için veritabanı kimlik bilgileriyle birlikte dosya yapınızı görüntülemek için sFTP/FTP/SSH yoluyla erişime ihtiyacınız olacaktır. Veritabanı tablolarını manipüle etmeye veya PHP’yi düzenlemeye aşina değilseniz, lütfen WordPress kötü amaçlı yazılımını tamamen kaldırabilecek profesyonel bir Olay Müdahale Ekibi üyesinden yardım isteyin.

Saldırıya Uğramış WordPress Dosyalarını Temizleyin

WordPress, işlevsel bir web sitesi oluşturmak için hepsi birlikte çalışan birçok dosya ve klasörden oluşur. Bu dosyaların çoğu, aynı sürümün kurulumlarında tutarlı olan çekirdek dosyalardır.

Enfeksiyon çekirdek dosyalarınızdaysa, resmi WordPress sitesinden yeni bir kurulum indirerek ve güvenliği ihlal edilmiş her dosyayı temiz kopyalarla değiştirerek kötü amaçlı yazılımı manuel olarak düzeltebilirsiniz. Sadece wp-config.php dosyanızın veya wp-content klasörünüzün üzerine yazmayın ve önceden tam bir yedekleme yaptığınızdan emin olun.

Saldırıya uğramış WordPress çekirdek dosyaları nasıl temizlenir:

- wp-includes/version.php dosyasını görüntüleyerek WordPress sitenizin sürümünü not alın .

- Resmi WordPress sitesine gidin ve wp-includes/version.php dosyanızla eşleşen sürümü indirin .

- Bilgisayarınızdaki WordPress kurulumunu ayıklayın.

- Dosya yapınıza sFTP/FTP veya barındırma hesabınız aracılığıyla giriş yapın.

- Etkilenen her çekirdek dosyayı temiz bir kopyayla değiştirin.

Saldırıya uğramış WordPress eklentisi ve tema dosyaları manuel olarak nasıl temizlenir:

- Çalışan bir yedekten veya resmi WordPress sitesinden temiz bir eklenti/tema kopyası indirin.

- Bilgisayarınızdaki eklenti/tema kopyasını çıkarın.

- Dosya yapınıza sFTP/FTP veya barındırma hesabınız aracılığıyla giriş yapın.

- ./wp-content/plugins veya ./wp-content/themes içindeki uygun eklenti/tema klasörünü temiz kopyayla değiştirin.

- Herhangi bir özel veya premium dosyayı (resmi depoda olmayan) bir metin düzenleyiciyle açın.

- Özel dosyalardan tüm şüpheli kodları kaldırın.

- Değişikliklerden sonra sitenin hala çalışır durumda olduğunu doğrulamak için test edin.

Kontrol panelinden saldırıya uğramış bir WordPress eklentisi nasıl temizlenir:

- WordPress panonuza giriş yapın ve Eklentiler altındaki Yüklü Eklentiler bölümüne gidin.

- İlgili eklentileri devre dışı bırakın ve silin.

- Panodan her bir eklentiyi kurun ve etkinleştirin veya çalışan bir yedekten temiz bir kopya yükleyin.

Önemli Not: Yaptığınız herhangi bir değişikliğin silinmesini önlemek için herhangi bir şekilde özelleştirildiyse, bir eklentiyi veya temayı temiz bir yedekten geri yükleyin.

Virüs Saldırısına Uğramış Veritabanı Tablolarını Temizleyin

Kötü amaçlı yazılım bulaşmasını WordPress veritabanınızdan kaldırmak için, veritabanına bağlanmak üzere veritabanı yönetici panelinizi kullanın. PHPMyAdmin veya Adminer gibi araçları da kullanabilirsiniz .

Kötü amaçlı yazılım bulaşmasını WordPress veritabanınızdan manuel olarak nasıl kaldırabilirsiniz:

- Veritabanı yönetici panelinize giriş yapın.

- Değişiklik yapmadan önce veritabanının yedeğini alın.

- Şüpheli içeriği arayın (ör. spam içerikli anahtar kelimeler, kötü amaçlı bağlantılar).

- Şüpheli içerik içeren satırı açın.

- Şüpheli içeriği manuel olarak kaldırın.

- Değişikliklerden sonra sitenin hala çalışır durumda olduğunu doğrulamak için test edin.

- Yüklemiş olabileceğiniz veritabanı erişim araçlarını kaldırın.

Yeni başlayanlar, kötü amaçlı yazılım tarayıcısı tarafından sağlanan bilgileri kullanabilir. Orta düzey kullanıcılar ayrıca eval, base64_decode, gzinflate, preg_replace, str_replace, vb. gibi yaygın kötü amaçlı PHP işlevlerini manuel olarak arayabilirler.

Web sitenizin belirli bir tarihte saldırıya uğradığını ve sitenize tanınmayacak kadar spam gönderiler eklendiğini fark edebilirsiniz. Bir yöneticinin parolası tehlikeye girerse bu durum oluşabilir.

Belirli bir tarihten sonra WordPress gönderilerini çöp kutusuna nasıl taşırsınız:

- Veritabanı yönetici panelinize giriş yapın.

- Değişiklik yapmadan önce veritabanının yedeğini alın.

- Sol üstteki SQL Komutu’na gidin.

- WordPress veritabanı önekinizi not edin. wp_ en yaygın olarak kullanılır.

- Spam gönderilerin hangi tarihte başladığını not edin.

- Aşağıdaki SQL Komutunu çalıştırın:

GÜNCELLEME `wp_posts` SET `post_status` = ‘trash’ NEREDE `post_status` = ‘yayınla’ VE `post_type` = ‘post’ VE `post_date` > ‘2018/03/08’;

Önemli Not: Yukarıdaki SQL komutundaki tarihi, spam gönderilerinin başladığını fark ettiğiniz tarihle değiştirdiğinizden emin olun. Yukarıdaki örnekte, 9 Mart 2018 ve daha eski tarihli tüm gönderiler kaldırılacaktır.

Ayrıca, yazılar bölümünüzün sağ üst köşesinde bulunan kontrol panelinizin görüntülenme biçimiyle tarihin biçimini eşleştirdiğinizden emin olun.

2.3Güvenli WordPress Kullanıcı Hesapları

Saldırganlar, daha sonraki bir tarihte sitenize tekrar erişim elde etmek için genellikle kötü niyetli yönetici kullanıcıları ve/veya FTP kullanıcıları oluşturur, bu nedenle, sitenize olası her giriş noktasından kullanıcı hesabı erişimini gözden geçirmek çok önemlidir. Bir WordPress sitesine virüs bulaşırsa ve temizlenirse ancak kötü niyetli yönetici/FTP kullanıcıları kalırsa, site hızla yeniden etkilenir.

Bilgisayar korsanlarının artık erişememesi için tanımadığınız kullanıcıları kaldırın, örneğin:

- FTP Kullanıcıları

- SSH Kullanıcıları

- WordPress Yönetici Kullanıcıları

- Ek Veritabanı Kullanıcıları

Şüpheli kullanıcılar WordPress’ten manuel olarak nasıl kaldırılır:

- Devam etmeden önce sitenizi ve veritabanınızı yedekleyin.

- WordPress’te yönetici olarak oturum açın ve Kullanıcılar’a tıklayın.

- Şüpheli yeni kullanıcı hesaplarını bulun.

- Şüpheli kullanıcının üzerine gelin ve Sil’i tıklayın.

Bir kullanıcının kendisiyle ilişkilendirilmiş içeriğe sahip olması durumunda, sizden ilişkili içeriği tutma veya kaldırma seçeneği sunulur. Kasıtsız veri kaybını önlemek için içeriği tutmanız ve daha sonra yönetmeniz önerilir.

Kullanıcı hesaplarınızdan herhangi birinin güvenliğinin ihlal edildiğini düşünüyorsanız, parolalarını sıfırlayabilirsiniz. Bunu yapmanın yollarından biri Sucuri WordPress eklentisini kullanmaktır.

Yalnızca bir yönetici kullanıcı atamanızı ve diğer kullanıcı rollerini gereken en az ayrıcalığa (ör. katkıda bulunan, yazar, editör) ayarlamanızı öneririz.

Not: Bazı kötü amaçlı yazılım bulaşmaları, bir barındırma (web host) platformunda varsa, kötü amaçlı e-posta hesapları ekler (Örneğin, Anonymous Fox enfeksiyonu). Barındırma hesabınıza giriş yapın ve varsa E-posta Hesaplarını görüntüleyin. Tanımadığınız kullanıcıları kaldırın.

2.4 WordPress Sitenizdeki Gizli Arka Kapıları Kaldırın

Bilgisayar korsanları, sitenize geri dönmek için her zaman bir yol bırakır. Çoğu zaman, saldırıya uğramış WordPress sitelerinde çeşitli türlerde birden çok arka kapı buluruz.

Genellikle arka kapılar, WordPress çekirdek dosyalarına benzer şekilde adlandırılan ancak yanlış dizinlerde bulunan dosyalara gömülür. Saldırganlar ayrıca wp-config.php gibi dosyalara ve wp-content/themes, wp-content/plugins ve wp-content/uploads gibi dizinlere arka kapılar enjekte edebilir.

Arka kapılar genellikle aşağıdaki PHP işlevlerini içerir:

- base64

- str_rot13

- gzuncompress

- eval

- exec

- system

- assert

- stripslashes

- preg_replace (with /e/)

- move_uploaded_file

Bu işlevler eklentiler tarafından yasal olarak da kullanılabilir, bu nedenle herhangi bir değişikliği test ettiğinizden emin olun çünkü zararsız işlevleri kaldırarak veya kötü amaçlı kodun tümünü kaldırmayarak sitenizi bozabilirsiniz.

WordPress sitelerinde gördüğümüz kötü amaçlı kodların çoğu, algılanmayı önlemek için bir tür kodlama kullanır. Kimlik doğrulama mekanizmalarını korumak için kodlama kullanan premium bileşenlerin yanı sıra, resmi WordPress deposunda kodlama görmek çok nadirdir.

Bir WordPress saldırısını başarılı bir şekilde durdurmak için tüm arka kapıların kapalı olması çok önemlidir, aksi takdirde siteniz hızla yeniden enfekte olur.

2.5 Kötü Amaçlı Yazılım Uyarılarını Kaldır

Google, McAfee, Yandex (veya başka bir satıcı) tarafından engellenenler listesine girdiyseniz, WordPress siteniz temizlendikten ve saldırı düzeltildikten sonra inceleme talebinde bulunabilirsiniz. Engellenenler listesine giren her yetkili için bir inceleme talep formu doldurmanız gerekecektir.

Sitenizdeki kötü amaçlı yazılım uyarılarını nasıl kaldırabilirsiniz:

- Web Host Barındırma şirketinizi arayın ve web siteniz barındırma sağlayıcınız tarafından askıya alındıysa askıya alma durumunu kaldırmalarını isteyin.

- Kötü amaçlı yazılımı nasıl kaldırdığınızla ilgili ayrıntıları yazılı şekilde aktarmanız gerekebilir.

- Her engellenenler listesi yetkilisi için bir inceleme talep formu doldurun.

- Google Arama Konsolu, McAfee SiteAdvisor, Yandex Web Yöneticisi.

Sucuri Dashoard / WordPress Virüs

WordPress Sitenizi Gelecekteki Virüs Saldırılardan Koruyun

Bu son adımda, en başta WordPress’inizin saldırıya uğramasına neden olan sorunları nasıl çözeceğinizi öğreneceksiniz. WordPress sitenizin güvenliğini artırmak için gerekli adımları da gerçekleştireceksiniz .

3.1 Eski Yazılımları Güncelleyin

Eski yazılım, WordPress virüs enfeksiyonlarının önde gelen nedenlerinden biridir. Bu, WordPress sürümünü, eklentileri, temaları ve sitede yüklü olan diğer yazılım parçalarını içerir. Kritik güvenlik açığı yamaları genellikle eklenti ve tema yazarları tarafından yayınlanır ve en son güncellemelerden haberdar olmak çok önemlidir.

Eksik güvenlik yaması olmadığından emin olmak için sunucunuzdaki tüm yazılımları (ör. Apache, cPanel, PHP) güncelleyin.

- Güncel olmayan eklentiler

- Güncel olmayan temalar

- Apache versiyonu

- PHP versiyonu

- WHM/cPanel sürümü

- WordPress sürümü

Bir saldırıdan sonra tüm eklentileri ve uzantıları, işlevsel olduklarından ve kötü amaçlı yazılım kalıntıları içermediklerinden emin olmak için yeniden yüklemeniz önerilir.

Not: Bazen bu işlem sitenizi bozabileceğinden, yazılımı güncellemeden önce çalışan bir yedek oluşturun.

Güncel olmayan yazılım WordPress Panosu aracılığıyla nasıl güncellenir:

- WordPress panonuza giriş yapın ve sol üstteki Pano üzerine gelin, ardından Güncellemeler öğesini seçin.

- Tüm eklentileri ve temaları güncelleyin.

- Varsa, WordPress sürümünüzü güncelleyin.

- Gerekirse tüm çekirdek dosyaları değiştirmek için WordPress sürümünü bu sayfadan yeniden yükleyebilirsiniz.

Eklentiler ve temalar manuel olarak nasıl güncellenir:

- SFTP veya SSH ile sunucunuza giriş yapın.

- Eklentileri ve temaları manuel olarak kaldırın ve resmi kaynaklardan kopyalarla değiştirin.

- WordPress’te yönetici olarak oturum açın ve Dashboard > Updates öğesini tıklayın.

- Eksik güncellemeleri uygulayın.

- Çalıştığını doğrulamak için web sitenizi açın.

Kullanılmayan Yazılımı Kaldır

Kullanılmayan yazılım parçalarını kaldırarak ortamınızı düzenleyin. Bu, saldırganlar için daha az giriş noktası oluşturur ve her şeyi temiz ve düzenli tutar.

Herhangi bir öğeyi kaldırmadan önce, web sitenizin işlevselliği için gerekli olmayan yazılımları kaldırdığınızdan emin olun. Kullanılmayan yazılımları kaldırmadan önce geri yükleyebileceğiniz çalışan bir yedeğiniz olduğundan emin olun.

Aşağıdakileri inceleyin ve kaldırın:

- Kullanılmayan eklentiler

- kullanılmayan temalar

- Veritabanı yönetim araçları

Uzman İpucu: Kullanılmayan yazılımları silmeden önce bir eklentiyi veya temayı devre dışı bırakabilir ve web sitenizin işlevselliğini test edebilirsiniz.

3.2 Kullanıcı Parolalarını Değiştir

WordPress sitenize tüm erişim noktalarının şifrelerini değiştirmeniz çok önemlidir. Buna WordPress kullanıcı hesapları, FTP/SFTP, SSH, cPanel ve veritabanınız dahildir.

Tüm sistemleriniz için yönetici hesabı sayısını mutlak minimuma indirmelisiniz. En az ayrıcalık kavramını uygulayın. İnsanlara, ihtiyaç duydukları işi yapmak için ihtiyaç duydukları erişimi yalnızca ihtiyaç duydukları sürece verin.

Tüm hesaplar güçlü parolalar kullanmalıdır. İyi bir parola, karmaşıklık, uzunluk ve benzersizlik olmak üzere üç bileşen etrafında oluşturulur. Passwords Generator ile güvenli bir parola oluşturabilir ve parolalarınızı takip etmek için bir parola yöneticisi kullanabilirsiniz.

Yeni Gizli Anahtarlar Oluşturun

Parolalar sıfırlandıktan sonra, eklentimizi kullanarak tüm kullanıcıları oturumu kapatmaya zorlayabilirsiniz. WordPress, kullanıcı oturumlarını iki hafta boyunca aktif tutmak için tarayıcı çerezlerini kullanır. Saldırganın oturum tanımlama bilgisi varsa, parola sıfırlandıktan sonra bile web sitesine erişimi devam eder. Bunu düzeltmek için, WordPress gizli anahtarlarını sıfırlayarak aktif kullanıcıları zorlamanızı öneririz.

3.3 WordPress Sitenizi Virüs ve Zararlı Yazılımlara Karşı Sertleştirin

Bir sunucuyu veya uygulamayı sağlamlaştırmak, saldırganların saldırı yüzeyini veya giriş noktalarını azaltmak için adımlar atmanız anlamına gelir.

Web sitenizi sağlamlaştırmanın sayısız yolu vardır. Sitenizi daha iyi korumak ve savunmak için bazı öneriler.

Giriş noktalarının sayısını azaltın:

Web sitenizin yalnızca genel kullanıma yönelik bölümlerine halkın erişmesine izin verin. Sunucu yapılandırma kuralları veya bir web uygulaması güvenlik duvarı ile sitenizin diğer tüm bölümlerine girişi engelleyin.

Web sitenizi ve sunucunuzu güncel tutun:

Güncel olmayan yazılım, bulaşma ve yeniden bulaşmanın önde gelen nedenlerinden biridir. Sitenizi daha iyi korumak için yazılım ve web host sağlayıcı sunucu güncellemelerini takip ettiğinizden emin olun.

Güvenli parolalar ve çok faktörlü kimlik doğrulama kullanın:

FTP ve yönetici erişimi için uzun, güvenli ve rastgele parolalar kullanın. Çok faktörlü kimlik doğrulaması gerektirerek yönetim panellerine erişimi kısıtlayın.

Web Sitenizi İzole Edin

Çapraz kontaminasyon, enfeksiyonların ve yeniden enfeksiyonların önde gelen nedenidir. Kötü amaçlı yazılımların yayılmasını önlemek için her web sitesini kendi barındırma planlarına ayırmanızı öneririz. Aynı barındırma planında barındırılıyorsa, her siteye bulaşmak için yalnızca bir güvenliği ihlal edilmiş yönetici parolası yeterlidir.

Çapraz kontaminasyon olasılığını en aza indirmek için aşağıdaki adımları izleyin:

- Kullanılmayan web sitelerini yedekleyin ve kaldırın.

- Her web sitesini kendi izole web host barındırma planına taşıyın.

- Her web sitesi için özel bir kullanıcı kullanın. Bu, yalnızca atanmış kullanıcının atandığı sitenin dosyalarına erişmesine, bunları değiştirmesine ve silmesine izin verir.

Temel sertleştirme adımları yazımızı da daha detaylı inceleyebilirsiniz. Bu makaledeki bazı önemli noktalar aşağıdakilerin uygulanmasını içerir:

- WordPress Dashboard Çok Faktörlü Kimlik Doğrulaması (2FA)

- WordPress Dashboard IP Erişim Kısıtlaması

- WordPress Kontrol Paneli Limit Girişleri

İhtiyaçlarınıza bağlı olarak WordPress’i sağlamlaştırmanın sayısız yolu vardır. Ek sağlamlaştırma yöntemleri araştırmak istiyorsanız aşağıdaki makalemizi okumalısınız.

Web Sitesi Sağlamlaştırma İçin En İyi 12 İpucu

3.4 WordPress Siteniz için Yedeklemeleri Ayarlayın

Yedeklemeler bir güvenlik ağı işlevi görür. Artık WordPress siteniz temiz olduğuna ve saldırı sonrası bazı önemli adımları attığınıza göre, bir yedek oluşturun! İyi bir yedekleme stratejisine sahip olmak, iyi bir güvenlik duruşunun merkezinde yer alır.

WordPress yedeklemelerinde size yardımcı olacak bazı ipuçları:

Web Host Yedekleme Konumu

Yedeklerinizi web host barındırmanızın dışında bir yerde saklayın. Yedeklemeleri veya eski sürümleri asla sunucunuzda saklamayın, çünkü bunlar düzgün bir şekilde korunmazlarsa saldırganlar için giriş noktaları olarak kullanılabilir. Neyin ters gidebileceğini asla bilemeyeceğiniz için birçok farklı konumda çalışan yedeklemeler yapmak önemlidir.

Otomatik Yedekleme

Yedekleme çözümünüz, web sitenizin ihtiyaçlarına uygun bir sıklıkta otomatik olarak çalışmalıdır. Örneğin, web siteniz sık sık güncellenen haber tabanlı bir siteyse, yedeklemelerinizin de sık sık çalışması gerekir.

Çalışan Yedeklerin Yedeğini Oluşturun

Bu, felaketle sonuçlanacak bir şey olması durumunda kritik verilerin acil durumda yedeklenmesini sağlamak için kullanılan bir stratejidir. Çalışan yedeklere sahip olduğunuzdan emin olun ve ardından bu çalışan yedeklerin kopyalarını oluşturun.

Test yapmak

Yedeklemelerinizin kötü amaçlı yazılımlardan temiz olduğundan ve geri yüklemeniz gerekirse çalışır durumda olduğundan emin olun. Önce test edilmedikçe yedeklere güvenmeyin.

Dosya Türleri

Bazı yedekleme çözümleri, videolar ve arşivler gibi belirli dosya türlerini büyük olabileceği için hariç tutar. Gerçekleştirildikten sonra her şeyin yedeklemenize dahil edildiğinden emin olun.

Biliyor musun: WordPress Ajansı, siz değerli müşterilerine güvenli web sitesi yedeklemeleri için uygun fiyatlı bir sistem sunar.

Daha fazla bilgi edinin!

3.5 Bilgisayarınızı Tarayın

Tüm WordPress kullanıcılarının işletim sistemlerinde saygın bir antivirüs programı ile tarama yapmasını sağlayın.

Virüs bulaşmış bir bilgisayarı olan bir kullanıcının panoya erişimi varsa WordPress’in güvenliği ihlal edilebilir. Bazı enfeksiyonlar, bir bilgisayardan metin editörlerine veya FTP istemcilerine atlamak için tasarlanmıştır.

Ücretli Antivirüs Programları:

Ücretsiz Antivirüs Programları:

Önemli Not: Çakışmaları önlemek için sisteminizi aktif olarak koruyan yalnızca bir antivirüsünüz olmalıdır.

Dikkat : Bilgisayarınız temiz değilse, web sitenize kolayca yeniden virüs bulaşabilir.

3.6 Bir Web Sitesi Güvenlik Duvarı Kullanın

Saldırganların yararlandığı güvenlik açıklarının sayısı her geçen gün artıyor. Ayak uydurmaya çalışmak yöneticiler için zordur. Web Sitesi Güvenlik Duvarları, WordPress sitenizi çevreleyen bir çevre savunma sistemi sağlamak için icat edildi.

Bir web sitesi güvenlik duvarı kullanmanın faydaları:

Gelecekteki Bir Hack’i Önleyin

Bir web sitesi güvenlik duvarı, bilinen bilgisayar korsanlığı yöntemlerini ve davranışlarını algılayıp durdurarak sitenizi gelecekteki saldırılara karşı koruyabilir.

Sanal Güvenlik Güncellemesi

Bilgisayar korsanları, eklentilerdeki ve temalardaki güvenlik açıklarından hızla yararlanır ve bilinmeyenler her zaman ortaya çıkar ( sıfır gün (Zero Day) açıklarından yararlanma olarak adlandırılır ). İyi bir web sitesi güvenlik duvarı, güvenlik güncellemelerini uygulamamış olsanız bile web sitesi yazılımınızdaki açıkları kapatacaktır.

Kaba Kuvvet Saldırılarını Engelle

Bir web sitesi güvenlik duvarı, orada olmaması gereken herhangi birinin wp-admin veya wp-login sayfanıza erişmesini engellemeli ve parolanızı tahmin etmek için kaba kuvvet otomasyonu kullanamayacaklarından emin olmalıdır. Kaba kuvvet saldırılarını önlemeye yardımcı olmak için birden fazla özellik kullanılır, örneğin: Zaman gecikmeleri, giriş denemelerini sınırlama, IP adreslerini engelleme listesi ve daha fazlası.

DDoS Saldırılarını Azaltın

Dağıtılmış Hizmet Reddi saldırıları, sunucunuzu veya uygulama kaynaklarınızı aşırı yüklemeye çalışır. Bir web sitesi güvenlik duvarı, her türlü DDoS saldırısını tespit edip engelleyerek, yüksek hacimli sahte ziyaretlerle saldırıya uğramanız durumunda sitenizin kullanılabilir olmasını sağlar.

Verim iyileştirmesi

Çoğu WAF, daha hızlı küresel sayfa hızı için önbelleğe alma sunar. Bu, ziyaretçilerinizi mutlu eder ve web sitesi katılımını, dönüşümleri ve arama motoru sıralamalarını iyileştirirken hemen çıkma oranlarını düşürdüğü kanıtlanmıştır.

WordPress Virüs Hack’leri SSS

WordPress siteleri nasıl hacklenir?

Kötü niyetli kullanıcılar, saldırıya açık WordPress sitelerini hacklemek için internette gezinirler. Web siteniz bir WordPress güvenlik duvarı ile korunmuyorsa ve WordPress güvenlik en iyi uygulamalarını takip etmezseniz, web siteniz kurban olabilir.

WordPress Virüs ve Kötü amaçlı yazılım için eklentileri nasıl tarayabilirim?

WordPress sitenizi kötü amaçlı yazılımlara karşı ücretsiz olarak taramak için SiteCheck’i kullanabilirsiniz. Tüm WP eklentilerini düzenli olarak güncellemenizi ve aktif olarak kullanılmayan tüm eklentileri kaldırmanızı önemle tavsiye ederiz.

WordPress’te virüs ve kötü amaçlı kodu nasıl bulurum?

WordPress sitenizi kötü amaçlı kodlara karşı ücretsiz olarak taramak için SiteCheck’i kullanabilirsiniz. WordPress web sitenizde kötü amaçlı yazılım olduğundan şüpheleniyorsanız, çekirdek dosyalarınızı yeni bir kopyayla yeniden yüklemenizi öneririz.

WordPress virüs ve kötü amaçlı yazılımlardan web sitemi nasıl korurum?

Aşağıdaki gibi en iyi web sitesi güvenlik uygulamalarını izleyerek WordPress sitenizin güvenliğini sağlayabilirsiniz:

- WordPress güvenlik duvarına sahip olmak

- WordPress’in en son sürümünü, eklentileri, temaları ve üçüncü taraf hizmetlerini kullanma

- Güçlü parola gereksinimlerinin uygulanması

- Yalnızca birinin ihtiyaç duyduğu erişim türünü vermek

- Her WordPress web sitesini izole etme

- WordPress giriş sayfasında 2FA’yı uygulama

- wp- admin’de Giriş Denemelerini Sınırlandırma

- WordPress kontrol paneli için IP erişim kısıtlamalarından yararlanma

Web sitenizde, web host barındırma hizmetinizde yada sunucunuzda kötü amaçlı yazılım veya virüs olduğunu düşünüyorsanız bize ulaşabilirsiniz.

Kaynak: İçerik olarak Sucuri.com’dan faydalanılmıştır.

Yorumlar